Esta é a íntegra do projeto de lei originário, de autoria do Deputado Luiz Piauhylino, que visa regular os crimes praticados na área de informática. Importante salientar que já houveram emendas, pareceres e substitutivos que podem ser consultados no sítio da Câmara dos Deputados: www.camara.gov.br

Entendo que criminalizar todas as condutas nocivas dos usuários de internet não é a solução, alías pode até mesmo funcionar como um inibidor para a evolução natural da rede mundial de computadores, mas vou deixar para tecer meus comentários num futuro post, adiantando que a internet não é e nunca foi uma “terra sem lei”, nossa legislação existente pode, deve e está sendo aplicada … não estamos vivenciando um antigo faroeste norte americano. Saudações, Rodrigo

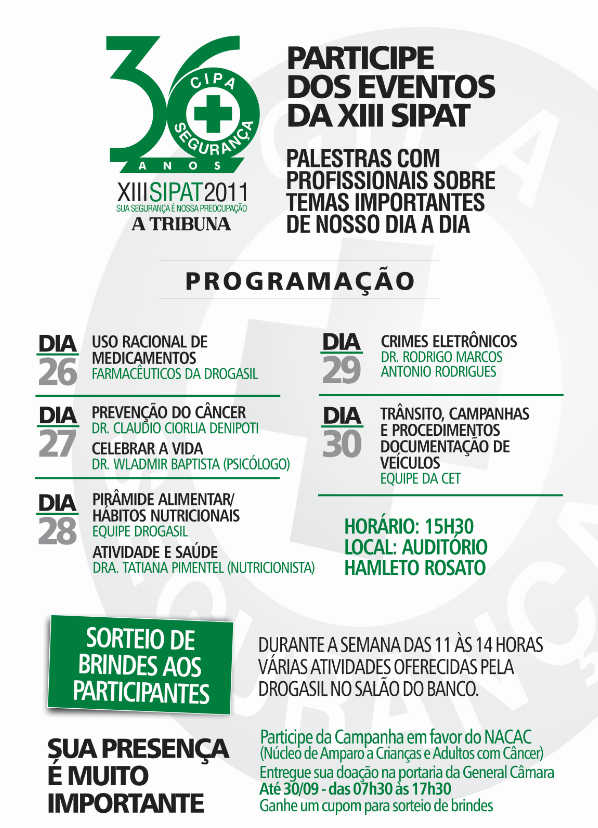

PROJETO DE LEI Nº 84, DE 1999.

O Congresso Nacional decreta:

CAPÍTULO I

DOS PRINCÍPIOS QUE REGULAM A PRESTAÇÃO DE SERVIÇO POR REDES DE COMPUTADORES

Artigo 1º. O acesso, o processamento e a disseminação de informações através das redes de computadores devem estar a serviço do cidadão e da sociedade, respeitados os critérios de garantia dos direitos individuais e coletivos e de privacidade e segurança de pessoas físicas e jurídicas e da garantia de acesso às informações disseminadas pelos serviços da rede.

Artigo 2º. É livre a estruturação e o funcionamento das redes de computadores e seus serviços, ressalvadas as disposições especificas reguladas em lei.

CAPÍTULO II

DO USO DE INFORMAÇÕES DISPONÍVEIS EM COMPUTADORES OU REDES DE COMPUTADORES

Artigo 3º Para fins desta lei, entende-se por informações privadas aquelas relativas a pessoa física ou jurídica identificada ou identificável.

Parágrafo único. É identificável a pessoa cuja individuação não envolva custos ou prazos desproporcionados.

Artigo 4º. Ninguém será obrigado a fornecer informações sobre sua pessoa ou de terceiros, salvo nos casos previstos em lei.

Artigo 5º. A coleta, o processamento e a distribuição, com finalidades comerciais, de informações privadas ficam sujeitas à prévia aquiescência da pessoa a que se referem, que poderá ser tornada sem efeito a qualquer momento, ressalvando-se o pagamento de indenizações a terceiros, quando couberem.

§ 1º. A toda pessoa cadastrada dar-se-á conhecimento das informações privadas armazenadas e das respectivas fontes.

§ 2º. Fica assegurado o direito a retificação de qualquer informação privada incorreta.

§ 3º. Salvo por disposição legal ou determinação judicial em contrário, nenhuma informação privada será mantida à revelia da pessoa a que se refere ou além do tempo previsto para a sua validade.

§ 4º. Qualquer pessoa, física ou jurídica, tem o direto de interpelar o proprietário de rede de computadores ou provedor de serviço para saber se mantém informações a seu respeito, e o respectivo teor.

Artigo 6º. Os serviços de informações ou de acesso a bancos de dados não distribuirão informações privadas referentes, direta ou indiretamente, a origem racial, opinião política, filosófica, religiosa ou de orientação sexual, e de filiação a qualquer entidade, pública ou privada, salvo autorização expressa do interessado.

Artigo 7º. O acesso de terceiros, não autorizados pelos respectivos interessados, a informações privadas mantidas em redes de computadores dependerá de prévia autorização judicial.

CAPÍTULO III

DOS CRIMES DE INFORMÁTICA

Seção I

DANO A DADO OU PROGRAMA DE COMPUTADOR

Artigo 8º. Apagar, destruir, modificar ou de qualquer forma inutilizar, total ou parcialmente, dado ou programa de computador, de forma indevida ou não autorizada.

Pena: detenção, de um a três anos e multa.

Parágrafo único. Se o crime é cometido:

I – contra o interesse da União, Estado, Distrito Federal, Município, órgão ou entidade da administração direta ou indireta ou de empresa concessionária de serviços públicos;

II – com considerável prejuízo para a vítima;

III – com intuito de lucro ou vantagem de qualquer espécie, própria ou de terceiro;

IV – com abuso de confiança;

V – por motivo fútil;

VI – com o uso indevido de senha ou processo de identificação de terceiro; ou

VII – com a utilização de qualquer outro meio fraudulento.

Pena: detenção de dois a quatro anos e multa

Seção II

ACESSO INDEVIDO OU NÃO AUTORIZADO

Artigo 9º. Obter acesso, indevido ou não autorizado, a computador ou rede de computadores.

Pena: detenção, de seis meses a um ano e multa.

Parágrafo primeiro. Na mesma pana incorre quem, sem autorização ou indevidamente, obtém, mantém ou fornece a terceiro qualquer meio de identificação ou acesso a computador ou rede de computadores.

Parágrafo segundo. Se o crime é cometido:

I – com acesso a computador ou rede de computadores da União, Estado, Distrito Federal, Município, órgão ou entidade da administração direta ou indireta ou de empresa concessionária de serviços públicos;

II – com considerável prejuízo para a vítima;

III – com intuito de lucro ou vantagem de qualquer espécie, própria ou de terceiro;

IV – com abuso de confiança;

V – por motivo fútil;

VI – com o uso indevido de senha ou processo de identificação de terceiro; ou

VII – com a utilização de qualquer outro meio fraudulento.

Pena: detenção, de um a dois anos e multa.

Seção III

ALTERAÇÃO DE SENHA OU MECANISMO DE ACESSO A PROGRAMA DE COMPUTADOR OU DADOS

Artigo 10. Apagar, destruir, alterar, ou de qualquer forma inutilizar, senha ou qualquer outro mecanismo de acesso a computador, programa de computador ou dados, de forma indevida ou não autorizada.

Pena: detenção de um a dois anos e multa,

Seção IV

OBTENÇÃO INDEVIDA OU NÃO AUTORIZADA DE DADO OU INSTRUÇÃO DE COMPUTADOR

Artigo 11. Obter, manter ou fornecer, sem autorização ou indevidamente, dado ou instrução de computador.

Pena: detenção, de três meses a um ano e multa.

Parágrafo único. Se o crime é cometido:

I – com acesso a computador ou rede de computadores da União, Estado, Distrito Federal, Município, órgão ou entidade da administração direta ou indireta ou de empresa concessionária de serviços públicos:

II – com considerável prejuízo para a vítima;

III – com intuito de lucro ou vantagem de qualquer espécie, própria ou de terceiro;

IV – com abuso de confiança;

V – por motivo fútil;

VI – com o uso indevido de senha ou processo de identificação de terceiro; ou

VII – com a utilização de qualquer outro meio fraudulento.

Penas detenção, de um a dois anos e multa.

Seção V

VIOLAÇÃO DE SEGREDO ARMAZENADO EM COMPUTADOR, MEIO MAGNÉTICO, DE NATUREZA MAGNÉTICA, ÓPTICA OU SIMILAR

Artigo 12. Obter segredos, de indústria ou comércio, ou informações pessoais armazenadas em computador, rede de computadores, meio eletrônico de natureza magnética, óptica ou similar, de forma indevida ou não autorizada.

Pena: detenção, de um a três anos e multa.

Seção VI

CRIAÇÃO, DESENVOLVIMENTO OU INSERÇÃO EM COMPUTADOR DE DADOS OU PROGRAMA DE COMPUTADOR COM FINS NOCIVOS

Artigo 13. Criar, desenvolver ou inserir, dado ou programa em computador ou rede de computadores, de forma indevida ou não autorizada, com a finalidade de apagar, destruir, inutilizar ou modificar dado ou programa de computador ou de qualquer forma dificultar ou impossibilitar, total ou parcialmente, a utilização de computador ou rede de computadores.

Pena: reclusão, de um a quatro anos e multa.

Parágrafo único: se o crime é cometido:

I – contra o interesse da União, Estado, Distrito Federal, Município, órgão ou entidade da administração direta ou indireta ou de empresa concessionária de serviços públicos;

II – com considerável prejuízo para a vítima;

III – com intuito de lucro ou vantagem de qualquer espécie, própria ou de terceiro;

IV – por motivo fútil;

V – com o uso indevido de senha ou processo de identificação de terceiro ou com a utilização de qualquer outro meio fraudulento.

Pena: reclusão, de dois a seis anos e multa.

Seção VII

VEICULAÇÃO DE PORNOGRAFIA ATRAVÉS DE REDE DE COMPUTADORES

Artigo 14. Oferecer serviço ou informação de caráter pornográfico em rede de computadores, sem exibir, previamente de forma facilmente visível e destacada aviso sobre sua natureza, indicando o seu conteúdo e a inadequação para criança ou adolescentes.

Pena: detenção, de um a três anos e multa.

CAPITULO IV

DAS DISPOSIÇÕES FINAIS

Artigo 15. Se qualquer dos crimes previstos nesta lei é praticado no exercício de atividade profissional ou funcional, a pena é aumentada de um sexto até a metade.

Artigo 16. Nos crimes definidos nesta lei somente se procede mediante representação do ofendido, salvo se cometidos contra o interesse da União, Estado, Distrito Federal, Município, órgão ou entidade da administração direta ou indireta, empresa concessionária de serviços públicos, fundações instituídas ou mantidas pelo poder público, serviços sociais autônomos, instituições financeiras ou empresas que explorem ramo de atividade controlada pelo poder público, casos em que a ação é pública incondicionada.

Artigo 17. Esta lei regula os crimes relativos à informática sem prejuízo das demais cominações previstas em outros diplomas legais.

Artigo 18. Esta lei entra em vigor 30 (trinta) dias a contar da data de sua publicação.

JUSTIFICAÇÃO

Na legislatura passada o ilustre Deputado Cassio Cunha Lima apresentou o PL 1.713/96 que dispõe sobre o acesso, a responsabilidade e os crimes cometido nas redes integradas de computadores. Na justificativa do nobre Deputado, houve a preocupação com a transformação dessas redes de computadores em verdadeiros mercados, no sentido econômico da palavra, onde pessoas conversam, trocam informações e realizam transações comerciais, não existindo porém nenhuma legislação específica que regule as responsabilidade dos agentes envolvidos.

Distribuído inicialmente à Comissão de Ciência e Tecnologia, Comunicação e Informática, o PL 1.713/96 foi encaminhado a minha pessoa para ser o Relator do mesmo. Iniciei a discussão na comissão, inclusive com convocação de audiência pública e, em seguida com pessoas da área de informática, buscando identificar um texto que tratasse a matéria de uma forma mais global. Sob a coordenação do professor José Henrique Barbosa Moreira Lima Neto formou-se um grupo composto dos seguintes membros:

Dr. Damásio Evangelista de Jesus, advogado(SP)

Dr. Gilberto Martins de Almeida, advogado (RJ)

Dr. Ivan Lira de carvalho, Juiz Federal (RN)

Dr. Mário César Monteiro Machado, Juiz Auditor Militar (RJ)

Dr. Carlos Alberto Etcheverry, Juiz de Direito (RS)

Dr. Júlio César Finger, Promotor de Justiça (RS)

Dra. Marília Cohen Goldman, Promotora de Justiça (RS)

Dra. Ligia Leindecker Futterleib, advogada (RS)

Dr. Paulo Sérgio Fabião, Desembargador (RJ)

Este grupo, depois de vários debates “on-line” apresentou-me uma minuta do substitutivo ao referido PL 1.713/96. Ocorre que, por falta de tempo suficiente o substitutivo não foi devidamente apreciado, inclusive pelas demais comissões da Câmara dos Deputados, durante a legislatura passada, razão pela qual o PL foi arquivado. Portanto apresento agora o PL acima, o qual é resultado de um trabalho sério, depois de ouvir a sociedade, através de pessoas da mais alta qualificação.

Não podemos permitir que pela falta de lei, que regule os crimes de informática, pessoas inescrupulosas continuem usando computadores e suas redes para propósitos escusos e criminosos. Dai a necessidade de uma lei que, defina os crimes cometidos na rede de informática e suas respectivas penas.

Sala das Sessões, em __ de _____________ de 1999

Deputado LUIZ PIAUHYLINO

A tecnologia permite que você pague por uma compra ou serviço em determinado estabelecimento comercial, utilizando o celular (smartphone) ao invés do cartão de crédito de plástico. Basta aproximar o smartphone do terminal de pagamento da loja.

A tecnologia permite que você pague por uma compra ou serviço em determinado estabelecimento comercial, utilizando o celular (smartphone) ao invés do cartão de crédito de plástico. Basta aproximar o smartphone do terminal de pagamento da loja. Trecho transcrito da viagem de Gates ao descrever o “micro de bolso” há quase vinte anos atrás: “Ele vai exibir mensagens e horários e também permitir que você leia ou envie correspondência eletrônica e fax, informe-se sobre a meteorologia e as ações da Bolsa, e jogue jogos mais simples aos mais sofisticados. Numa reunião, você poderá tomar notas, verificar compromissos, xeretar informações, caso esteja entendiado, ou escolher uma entre as milhares de fotos dos seus filhos. – Em vez de guardar dinheiro de papel, o novo micro de bolso vai guardar dinheiro digital, impossível de ser falsificado. Hoje, quando você dá para alguém uma nota de dinheiro, um cheque, um vale-presente ou qualquer outro instrumento negociável, a transferência de papel representa uma transferência de fundos. Mas o dinheiro não precisa ser expresso em papel. Operações de cartão de crédito e ordens de pagamento são operações de informação financeira digital. Amanhã, o micro de bolso vai permitir que qualquer um possa facilmente gastar e receber fundos digitais.

Trecho transcrito da viagem de Gates ao descrever o “micro de bolso” há quase vinte anos atrás: “Ele vai exibir mensagens e horários e também permitir que você leia ou envie correspondência eletrônica e fax, informe-se sobre a meteorologia e as ações da Bolsa, e jogue jogos mais simples aos mais sofisticados. Numa reunião, você poderá tomar notas, verificar compromissos, xeretar informações, caso esteja entendiado, ou escolher uma entre as milhares de fotos dos seus filhos. – Em vez de guardar dinheiro de papel, o novo micro de bolso vai guardar dinheiro digital, impossível de ser falsificado. Hoje, quando você dá para alguém uma nota de dinheiro, um cheque, um vale-presente ou qualquer outro instrumento negociável, a transferência de papel representa uma transferência de fundos. Mas o dinheiro não precisa ser expresso em papel. Operações de cartão de crédito e ordens de pagamento são operações de informação financeira digital. Amanhã, o micro de bolso vai permitir que qualquer um possa facilmente gastar e receber fundos digitais.